Kako se zaštititi od phishing napada? Vrijeme je za autentifikaciju otpornu na krađu identiteta

Da bi se smanjilo oslanjanje isključivo na lozinke, višefaktorska autentikacija (eng. multi-factor authentication) se nametnula kao nezaobilazni alat za zaštitu.

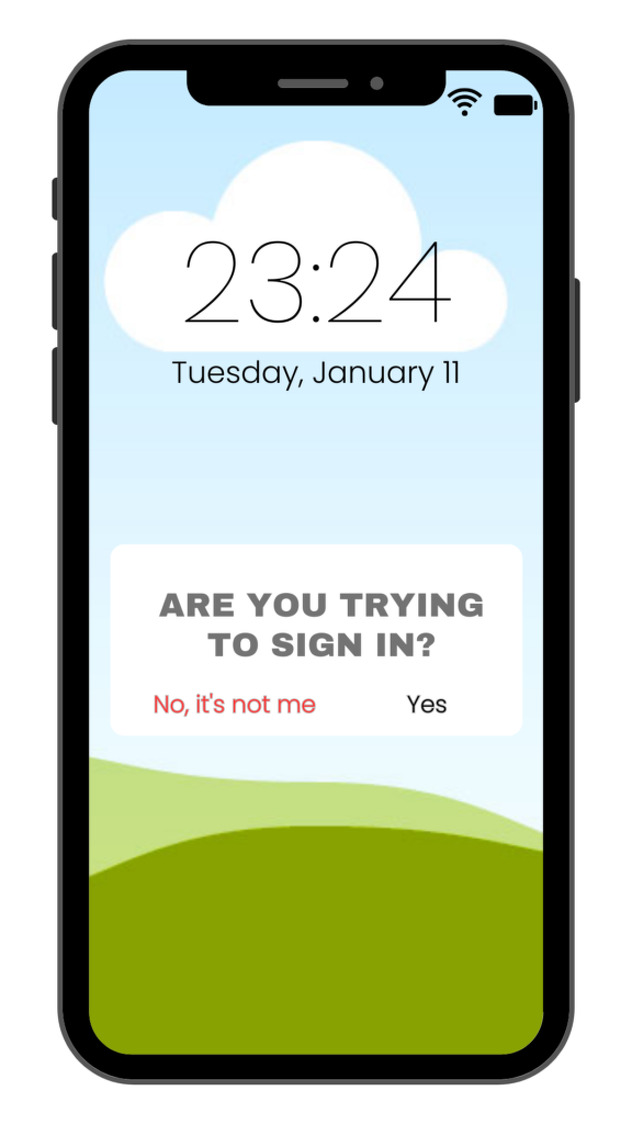

Pritom se najviše koriste tzv. push notifikacije na smartphone uređaju. No, pokazalo se da su i najkorištenije MFA metode vrlo ranjive na phishing. Vrijeme je za MFA otporan na phishing.

Multi-faktorska autentifikacija (MFA) je metoda provjere autentičnosti koja korisnicima odobrava pristup aplikaciji ili web stranici tek nakon što uspješno potvrde svoj identitet kroz "nešto što znaju" (PIN ili lozinka) i "nešto što imaju" (token ili kartica), a sve češće i kroz "nešto što jesu" (biometrijska provjera lica, otisak prsta i slično).

Budući da osnažuje zaštitu lozinkama, organizacije diljem svijeta masovno su se počele oslanjati na MFA kako bi zaštitile sve "upade" u organizaciju. Multi-faktorska autentifikacija može se tražiti od korisnika na gotovo svakom koraku, primjerice kad se povezuje na VPN ili pristupa web aplikaciji. I zato se uvriježeno vjerovalo da MFA čini organizacije otpornima na phishing napade.

MFA je otporan na phishing?

Međutim, počevši od 2022. godine sve više cyber napadača zaobilazi najkorištenije MFA metode kroz prompt bombing ili lažne web stranice koje simuliraju MFA prijavu i kradu kredencijale.

Ove nove tehnike zaobilaženja multi-faktorske autentifikacije sada su uključene u alate koje napadači koriste kako bi stekli neovlašteni pristup - i isporučili ransomware ili drugi zlonamjerni softver. Na ovaj način je u posljednje vrijeme probijeno niz poznatih organizacija poput Cisca i Ubera, ali i IT kompanija kao što je Okta, Twilio, itd.

Takav razvoj događaja potaknuo je i službena tijela poput američke CISA-e i europske ENISA-e da preporuče sve šire korištenje tzv. multi-faktorske autentikacije otporne na phishing.

FIDO2: Multi-faktorska autentifikacija otporna na phishing

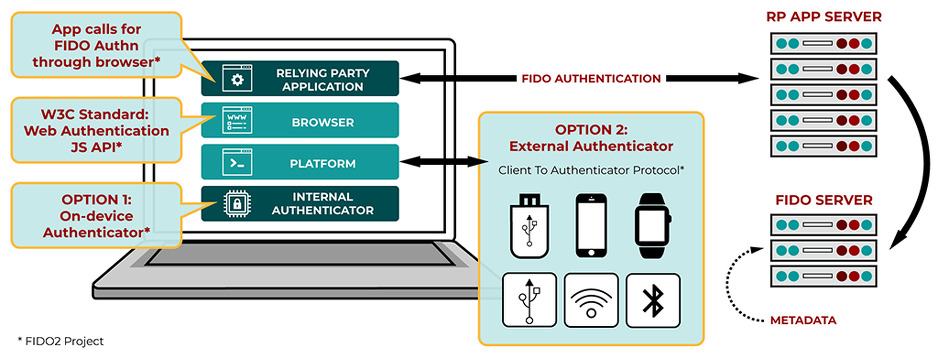

Kao odgovor na ove trendove, FIDO2 višefaktorska autentikacija se u posljednje vrijeme pokazala kao praktičan način potvrde identiteta. Razvijen u suradnji s vodećim tehnološkim tvrtkama, FIDO2 jamči podršku i integraciju s većinom popularnih platformi i aplikacija.

FIDO2 je sada standardno ugrađen u vodeće platforme poput Google Androida, Apple iOS-a i Microsoft Windowsa. Dodatno, većina browsera (Mozilla, Edge, Chrome) također podržava FIDO2 tokene kod pristupa web aplikacijama poput e-maila.

FIDO2 Multi-faktorska autentifikacija oslanja se na autentifikator integriran u uređaj (prijenosno računalo/smartphone) ili fizički token povezan putem USB-a ili Bluetootha.

Svaki FIDO2 kredencijal je vezan tačno na određenu aplikaciju (web stranicu), pa neće dopustiti prijavu na lažnu phishing stranicu kojom se posreduju i kradu MFA kredencijali. Također, FIDO2 odobrava zahtjeve isključivo temeljem fizičke blizine. To znači da vam neće odobriti zahtjev za pristup ako ustvrdi da se ne nalazite blizu uređaja kojeg navodno koristite.

Potvrda identiteta vrši se uz korištenje istog uređaja ili neku od biometrijskih provjera, primjerice otisak prsta, dodir ili prepoznavanje lica.

U konačnici, ono što FIDO2 čini efikasnim je mogućnost da na vrijeme provjeri da je korisnik uistinu taj koji je zatražio pristup određenoj aplikaciji ili stranici.